Les actualités du Freelance

Industrie du logiciel : WalkMe rentre dans le giron de SAP

Le géant allemand des logiciels SAP a annoncé le rachat de WalkMe, une société israélienne spécialisée dans les plateformes d'adoption numérique, pour 1,5 milliard de dollars. Cette acquisition stratégique a pour objectif de renforcer l'offre de SAP en matière de transformation numérique et d'aider ses clients à tirer le meilleur parti de leurs investissements technologiques.

Les identifiants, talon d’Achille des entreprises face aux cyberattaques

80 % des intrusions informatiques exploitent des identifiants volés ou compromis, selon le rapport Data Breach Investigations de Verizon. Face à ce constat alarmant, il est impératif pour les entreprises de comprendre le mode opératoire des cybercriminels et de mettre en place des mesures de protection adéquates.

Transformation numérique et emploi : une révolution en marche

En France, les offres d’emploi dans le secteur du numérique ont augmenté de +66 % en quatre ans, soulignant l’impact de la digitalisation sur le marché du travail. Une étude de l’OCDE et de Randstad, qui a analysé 417 millions d’annonces en ligne sur dix ans et dans dix pays, met en évidence la demande croissante pour les compétences numériques.

Tout savoir sur la maintenance informatique

Découvrez le guide complet de la maintenance informatique, de ses objectifs à son fonctionnement exact, avec Freelance Informatique !

Cross validation : évaluer pour mieux deviner

La cross validation est un outil précieux de machine learning. Découvrez comment sont testés les modèles de prédiction avec Freelance Informatique !

L'IAM Informatique : guide pratique en 5 étapes

En cybersécurité, la gestion des identités et des accès est une question centrale. Voici comment mettre en place l’IAM au sein d'une structure IT.

Infogérance : déléguer son système informatique à un tiers

L'infogérance consiste à confier la gestion partielle ou totale du système d'information d'une entreprise à un prestataire. Le point avec Freelance Informatique !

IHM : qu’est-ce que l’interface homme-machine ?

Dispositif très répandu et pourtant très discret, l’IHM est partout ! Freelance Informatique vous dit tout sur la subtile interface homme-machine.

Gestion des habilitations : guide pratique de mise en place

Donner les bons droits aux bons utilisateurs : c'est la gestion des habilitations dans un système informatique. Voici les 10 étapes à suivre.

Qu’est-ce qu’un endpoint ?

Un endpoint est un point d’entrée d’un système informatique. Découvrez son rôle au sein d’une entreprise et les outils clés pour renforcer sa sécurité.

Pentest : guide complet pour réaliser un test d'Intrusion

Nulle structure n'est à l'abri d'une cyberattaque. Le pentest permet de tester la sécurité des systèmes d'information. Découvrez comment le réaliser !

Back-end, front-end : les dessous du développement

Back-end, front-end : deux univers opposés et complémentaires de la programmation. Freelance informatique lève le voile sur ces notions fondamentales !

TRS : indicateur de performance de production

Le TRS est un indicateur clé pour analyser et optimiser les performances d'un outil de production. Freelance Informatique vous explique tout !

Les consultantes freelances également touchées par les inégalités salariales

Les femmes gagnent toujours moins que les hommes, qu’elles soient salariées ou indépendantes. D’après les résultats d’une enquête menée aux États-Unis, les rémunérations horaires des femmes freelances correspondent à environ la moitié de celles de leurs homologues masculins (-48 %).

L’expert-comptable, un partenaire stratégique du travailleur freelance

Démarrer une activité en freelance représente un défi majeur, puisque le professionnel doit s’occuper de plusieurs tâches à la fois : choix du statut juridique, du régime fiscal, et du modèle économique, sans oublier l’étude de faisabilité et la recherche de financements.

MCO : qu'est-ce que le maintien en condition opérationnelle ?

Le MCO informatique vise à assurer la maintenance des équipements pour assurer leur bon fonctionnement. Tout comprendre avec Freelance Informatique !

Guide complet du MBSE (Model-Based Systems Engineering)

Freelance Informatique vous révèle ce qu’il faut savoir sur le MBSE (Model-Based Systems Engineering), de son fonctionnement à ses avantages et limites !

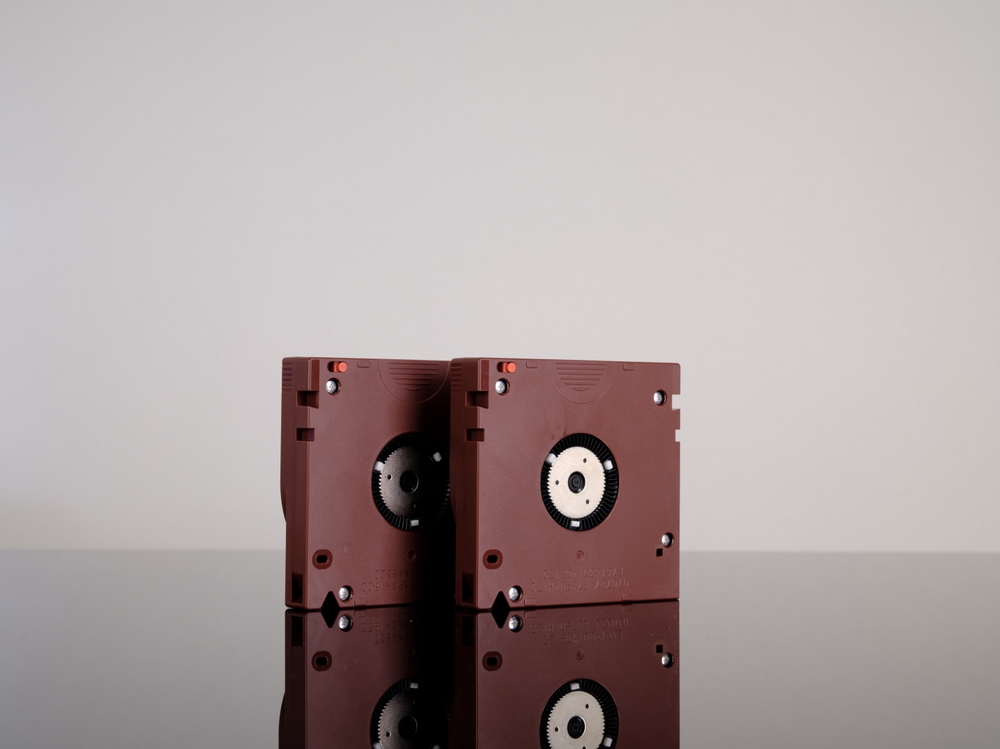

Linear Tape-Open (LTO) : définition, utilisations et perspectives

LTO est un système de stockage de données incontournable. Freelance Informatique vous explique en détail le fonctionnement de cette technologie.

Test E2E : un outil de qualité primordial

Le test E2E valide le comportement des logiciels en conditions réelles. Freelance Informatique vous explique tout sur cette procédure indispensable.

PRA : le plan de reprise d'activité

Le PRA assure la continuité des activités d'une entreprise en cas d'incident majeur. Le point sur cette stratégie avec Freelance Informatique !

PCA informatique : les points clés de la prévention du risque

Le PCA informatique repose sur des procédures préventives destinées à éviter l'arrêt des activités en cas de sinistre. Freelance Informatique vous en dit plus !

Tout comprendre du VGG : histoire, fonctionnement et applications

Le terme VGG (ou Visual Geometry Group) désigne des modèles d’architecture standard de réseaux de neurones convolutionnels à plusieurs couches introduits en 2014. Ces modèles ont révolutionné le domaine de la reconnaissance d’objets et continuent à faire partie des architectures de reconnaissance d’images les plus populaires.

Tests unitaires : définition, principes et bonnes pratiques

Qu’est-ce qu’un test unitaire et à quoi sert-il ? Quelles sont les bonnes pratiques à adopter lors de sa réalisation ? Suivez le guide avec Freelance Informatique.

Tests fonctionnels : le guide complet pour tout savoir

Les tests fonctionnels permettent de garantir la qualité du code source de votre logiciel ou de votre application. En quoi consistent-ils et comment les réaliser ?

TDD : le guide pour comprendre le test-driven development

Le test-driven development ou développement piloté par les tests est une méthode qui garantit la qualité et la fiabilité du code. Suivez le guide pour tout savoir !

Micro-entrepreneurs : les nouveautés à retenir pour l’année 2024

La France compte actuellement plus de 3,2 millions de micro-entrepreneurs. Séduits par la simplicité des démarches de création et de gestion de ce régime, de plus en plus de professionnels choisissent de démarrer une activité indépendante.

Portrait-robot du DSI français et européen : entre expertise technique et vision stratégique

Le Directeur des Systèmes d’Information (DSI) a un rôle prépondérant au sein des organisations, évoluant dans un environnement complexe et mouvant. Celui-ci dépasse largement la gestion technique des systèmes informatiques, pour s’inscrire dans une dimension stratégique et managériale.

Évolution de l’algorithme de Google : un tournant majeur pour Internet

Récemment, Google a apporté des modifications significatives à son algorithme de recherche, provoquant des répercussions majeures sur l’écosystème Internet. Intégrant des technologies d’intelligence artificielle avancées, ces ajustements soulèvent des questions sur l’avenir du web. Beaucoup se demandent dès lors si cette transformation est bénéfique ou destructive pour les petits créateurs de contenu et les sites spécialisés.

La cybersécurité : un enjeu majeur et un marché en pleine croissance

Le domaine de la cybersécurité est en plein essor, stimulé par l’augmentation fulgurante des menaces numériques et la sensibilisation accrue des entreprises et des organisations quant à l’importance de se prémunir de manière adéquate.

La Nouvelle-Calédonie victime d’une cyberattaque d’envergure

En mai 2024, la Nouvelle-Calédonie a subi une cyberattaque par saturation d’e-mails. Bien que rapidement neutralisée, cette incursion numérique met en lumière la fragilité particulière de l’archipel face aux menaces cybernétiques. Sa dépendance à deux câbles sous-marins et son éloignement géographique en font une cible potentielle pour des pirates informatiques.